글벌레, 여러 번에 걸쳐 네이트온 악성코드에 대한 관찰기를 포스팅해 놓은 적이 있습니다만,

현재 또 다시 네이트온 악성코드가 기승을 부리는 것으로 보입니다.

알약 분석팀에 따르면 네이트온 악성코드가 과거 링크로 주로 유포되던 방식을 탈피해서

마치 친구처럼 말을 걸어오고 파일을 첨부해 보내는 방식으로도 유포가 되는 중이라고 합니다.

그래서 글벌레 어제부터 네이버 지식iN을

둘러본 결과 현재 유포되고 있는 네이트온 악성코드는

지난 3월에 중국 꽃거지를 출력하던 악성코드와 거의 같은 것으로 판단을 하였습니다.

글벌레의 꽃거지 악성코드 관찰기 : : 2010/03/28 - [Malwares 분석] - image.rar - 네이트온 악성코드

그런데 올라온 질문들을 살펴보니 또 다른 형태의 변종도 유포 중임을 발견하여

이 글에서는 해당 변종 네이트온 악성코드에 대한 관찰기를 적어 봅니다.

이 글에서 관찰하는 악성코드는 <굶주려서 이식증이 걸리다 못해 퉁퉁 부은 아가> 악성코드라고

이름 지어봅니다. 너무 길다. ㅠ ㅜ

오늘의 관찰기와 위에 링크를 한 꽃거지 악성코드 관찰기를 읽어 보시면

네이트온 악성코드 예방 및 치료에 많은 도움이 될 것이라고 생각하니 눈여겨 보아 주시기 바랍니다.

네이트온 메신저를 통하여

위 그림에서 왼쪽의 빨간 박스 친 것과 같은 링크를 받거나

또는 야? 재밌는거 볼래? 등과 같은 메시지와 함께 위 그림에서 오른쪽에 녹색 박스 친 것 같은

파일을 받은 분들이 계실 겁니다. 물론 링크를 클릭 시에도 결국은 녹색 박스 친 파일이 다운로드되고요.

우선 짚고 넘어갈 중요한 점은 위와 같은 경우들이 발생했을 때 사용자는 절대 해당 링크를 클릭하거나

또는 해당 파일을 다운로드 하는 일을 하지 말아야 한다는 겁니다. 이런 뻔한 주의 사항에도 불구하고

네이트온 악성코드의 기승이 반복되는 것을 보면 미국 속담도 우리 속담처럼 맞는 것이 많은 것 같습니다.

Curiosity killed the cat !

혹시 파일을 다운로드한 경우에도 현재 네이트온 악성코드들은 백신에 의한 실시간 차단을 막고자

압축 파일로 배포되므로, 해당 압축 파일을 열고 그 안의 파일을 실행하지만 않는다면

악성코드 감염은 일어나지 않습니다.

그러나 이러한 배포 방식은 언제라도 바뀔 수 있는 것이므로 역시 최선의 방책은

해당 링크를 클릭하거나 또는 해당 파일을 다운로드하는 행위를 하지 않는 겁니다!

그러나 어떻게 하다 보니 위 그림에서 보이는 첨부된 파일을 실행 했을 때는

시스템에서 어떤 일이 벌어질까요? 이제 그것을 살펴보기로 합니다.

| 이 악성코드를 관찰하는데 사용한 프로그램들은 아래 관련 글에서 소개한 것들과 2010/01/04 - [프로그램 리뷰] - Sandboxie 3.42 판올림 2009/10/17 - [프로그램 리뷰] - ProcessExplorer 더불어 Comodo Firewall의 Defense+ 를 사용하였습니다. Comodo Firewall에 대하여는 늦어도 6월 중순 경에는 꼼꼼하면서도 알기 쉬운 리뷰를 올릴 예정입니다. 그 때 추천 많이 주셔서 다음 메인에 올리는 힘을 주시지 않는다면, 두 번 다시는 그런 꼼꼼 리뷰 글 보기는 힘드실 것이라는 협박을 남기면서...... |

mesxd213eck.rar 파일 내의 mesxd213eck.exe를 실행하게 되면

mesxd213eck.exe는

시스템 폴더(system32)에

idea2574.exe라는 파일을

생성합니다.

생성된 idea2574.exe는

역시 시스템 폴더에

m_user.dll 과

wintian.dll 이라는

파일을 생성합니다.

그리고 이 wintian.dll은

여러 가지 실행 프로그램에

인젝션이 되어서

키보드 키값을 가로채는

로깅을 하는 키로거입니다.

이러한 과정이 끝나면

idea2574.exe는

del24c0ff.bat란 파일도

생성하는데

그 내용은 오른쪽과 같습니다.

그러므로 감염의 과정이 모두 끝났을 때,

시스템에서 idea2574.exe와 del24c0ff.bat는

찾아볼 수가 없게 되는데

이 역시 백신들의 진단을 회피하기 위한 꼬리 자르기라고 보면 됩니다.

그리고 이러한 꼬리 자르기까지 완료되기 직전에 시스템에는

왼쪽에서 보이는 사진이 출력되는데,

이 사진이 출력 되었다면

시스템은 감염이 되었다고 봐야 할 것입니다.

그런데 신기한 것은 wintian.dll은 인터넷 익스플로러 및

그 외의 실행 파일들에 인젝션된 모습을 보이지 않는 것으로 보아

네이트온 메신저 등 특정 프로세스에만 인젝션되도록

프로그래밍이 된 것으로 보이는데

제가 네이트온 메신저를 사용 중이 아닌 데다가

네이트온 메신저를 설치해 볼 생각도 안 들어 그 부분까지 확인을 하지는 못했습니다.

| mesxd213eck.rar가 파일 시스템에 준 변경 사항은 |

| WINDOWS\system32 , 시스템 폴더에 wda9875.jpg 추가 > 옷 물고 있는 이식증 걸린 아가 사진 WinTian.dll 추가 > 키로거 WINDOWS\Fonts 폴더에 WinFat.ttf 추가 그 이외의 파일들은 감염 과정중 생성되었다가 소실됨. |

모두에 링크를 한 꽃거지 악성코드 관찰기와 이 글을 잘 참조해 보면

백신이 네이트온 악성코드를 깔끔하게 처리를 못해주는 경우 큰 도움이 될 거라고 보입니다.

실제 꽃거지 악성코드 분석기에 보시면 그 글 때문에 감염을 제거했다는 댓글도 몇 개 있고요....

또 한 가지 강조해야 할 점은 백신의 실시간 감시는 항상 켜 놓으란 것입니다.

이런저런 이유로 실시간 감시를 꺼 놓는 사용자들이 있는데,

위 그림에서 AVG가 mesxd213eck.exe를 차단한 것에서 볼 수 있는 것처럼

백신에 의하여 감염이 차단되는 경우가 그렇지 않은 경우보다 많기 때문에 실시간 감시를 끈다는 것은

나는 바보야!라고 말하는 것과 같다는 것을 명심해야 할 것입니다.

글을 마치면서 mesxd213eck.rar 에 대한 바이러스토탈 검사 결과를 올려 눟습니다.

'Malwares 분석' 카테고리의 다른 글

| image.rar - 네이트온 악성코드 (6) | 2010.03.28 |

|---|---|

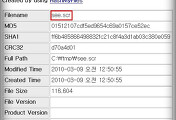

| see.scr - MD5 : 01512107cdf5ed9654c69a0157ce52ec (5) | 2010.03.09 |

| stat.exe - infostealer (8) | 2010.03.07 |

| svchost.exe (0) | 2010.02.12 |

| flash.exe (1) | 2009.06.27 |

| svhost.exe (0) | 2009.04.10 |

| itynfu.exe (0) | 2009.04.06 |

| dr.exe (1) | 2009.03.19 |

댓글