반응형

| 테스트를 실시한 환경은 Windows XP SP2 Professional 입니다. |

악성 svchost.exe를 다운로드받게 되었는데

여러 사이트에서 뿌려질 수 있으리라 보여져 정리를 해 봅니다.

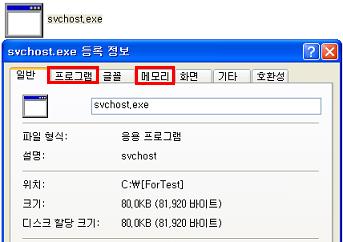

아래 그림은 정상적인 svchost.exe의 정보입니다.

두 파일을 비교해 보면 위에 보이는 악성코드 파일은

프로그램 탭과 메모리 탭으로 볼 때,

도스용 프로그램임을 알 수 있습니다.

그리고 제공자의 정보도 없습니다.

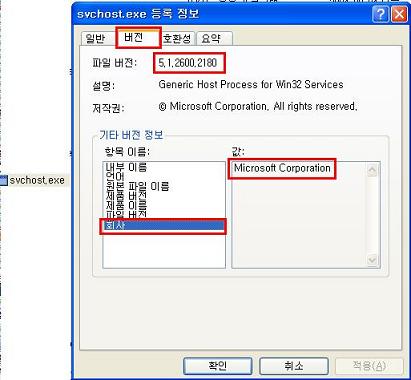

아래 그림의 정상 svchost.exe는 그 파일 버젼에서

정상적인 XP SP2의 파일임이 유추되며 또

회사 - Microsoft라고 표시되어 있습니다.

위 악성코드인 svchost.exe이 실행되면

twext.exe이 system32에 생성됩니다.

| [HKEY_LOCAL_MACHINE\software\microsoft\windows nt\currentversion\winlogon] "userinit"="C:\WINDOWS\system32\userinit.exe," 위의 정상 값이 아래와 같이 변경됩니다 . [HKEY_LOCAL_MACHINE\software\microsoft\windows nt\currentversion\winlogon] "userinit"="C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\system32\twext.exe," |

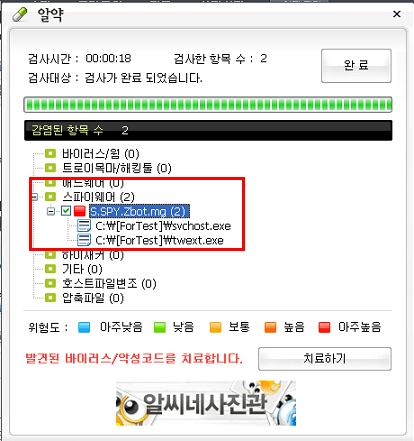

대응책입니다 .

1 . 본 포스팅 시점 현재 알약은 진단 중입니다.(DB : 2009-01-31 )

2 . V3 Lite는 본 포스팅 시점 현재 미진단입니다.(2009.01.31.00)

만약 백신으로 해결되지 못하는 경우의 대처법입니다.

변경된 레지스트리를 정상 상태로 수정한 후에

이제 안전모드로 들어가서 svchost.exe와 twext.exe를 지웁니다.

주의하실 점은 아래 링크 건 포스트에

제가 써놓은 경로의 svchost.exe들은 정상 파일들이니

지우지 않도록 주의합니다.

| https://devotionnoath.tistory.com/23 |

반응형

'Malwares 분석' 카테고리의 다른 글

| update.exe (0) | 2009.02.15 |

|---|---|

| load.exe (0) | 2009.02.15 |

| r.exe (2) | 2009.02.14 |

| twixz.exe (0) | 2009.02.13 |

| keygen.LimeWire.5.0.6.PRo.exe (0) | 2009.02.06 |

| loader.exe (0) | 2009.02.05 |

| rege.exe (0) | 2009.02.05 |

| ldr.exe (0) | 2009.02.03 |

댓글